Trois des principaux contributeurs et créateurs du fabuleux framework BeEF de pentesting orienté navigateurs (browser) ont publié un ouvrage dédié à son maniement, son exploitation et son développement. The Browser Hacker’s Handbook est une référence en la matière et couvre l’ensemble des fonctionnalités du framework, comment l’utiliser, l’enrichir, l’industrialiser, et l’ensemble avec des exemples concrets.

The Browser Hacker’s Handbook gives a practical understanding of hacking the everyday web browser and using it as a beachhead to launch further attacks deep into corporate networks. Written by a team of highly experienced computer security experts, the handbook provides hands-on tutorials exploring a range of current attack methods.

The web browser has become the most popular and widely used computer « program » in the world. As the gateway to the Internet, it is part of the storefront to any business that operates online, but it is also one of the most vulnerable entry points of any system. With attacks on the rise, companies are increasingly employing browser-hardening techniques to protect the unique vulnerabilities inherent in all currently used browsers.

Les attaques orientées « navigateurs » sont en effet de plus en plus répandues. Exploiter celles-ci à des fins de démonstration et/ou pentest s’avère être un véritable atout pour sensibiliser les internautes et utilisateurs.

Cet ouvrage couvre notamment :

- Les techniques de bypass de « Same Origin Policy » (SOP)

- L’ARP spoofing, le Social Engineering (SE) et le phishing pour prendre le contrôle de navigateurs

- Les tunnels DNS, les attaques à l’encontre des applications web et la « proxyfication » pour tous les navigateurs

- L’exploitation du browser et de son écosystème (plugins, extensions, addons…)

- Les attaques Cross-Origin et les post-exploitations

La Table des matières complète peut être consultée sur le site officiel de l’ouvrable. De nombreux exemples de codes sources et des vidéos de démonstration de BeEF sont également présents sur ce site.

Au travers de mes diverses recherches et démonstrations de pentest, je régulièrement fait appel à BeEF pour sensibiliser / illustrer certaines attaques. Divers articles en relation avec ce framework ont déjà été publiés, notamment deux modules d’exploits remontés par ASafety : BeEF : modules m0n0wall et pfSense et d’autres sont à venir.

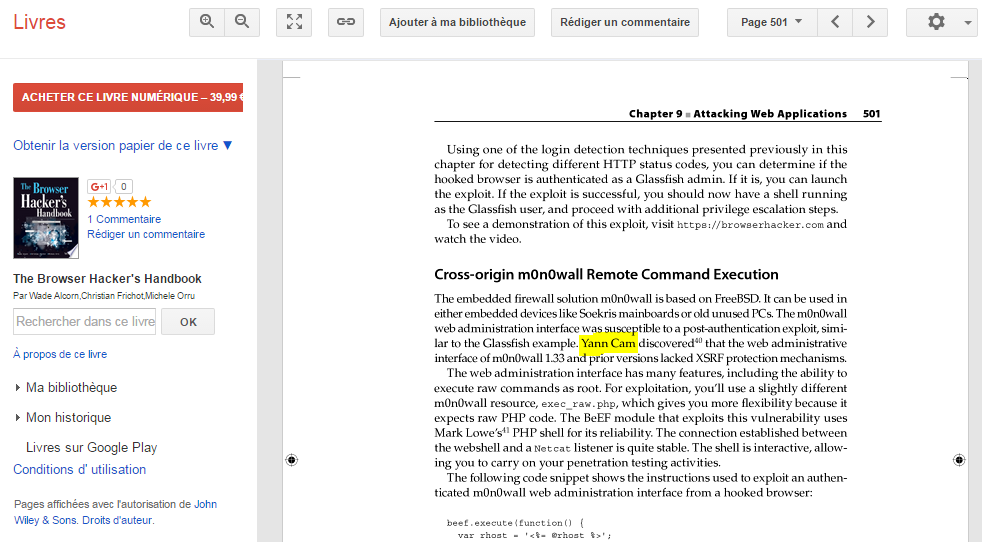

Le module « m0n0wall » de BeEF, adapté par ce cher Bart Lepens par rapport à mon PoC d’illustration et qui avait déjà été sujet à un article sur le blog du framework (récupération d’un shell root sur un routeur/firewall m0n0wall à partir d’XSS / CSRF), est décrit et cité dans l’ouvrage « The Browser Hacker’s Handbook » :

D’autres modules d’exploitation sont en cours de développement pour ce framework.

Je vous invite également à consulter le dernier développement et article de Bart Leppens, concernant l’exploitation d’XSS au travers de webmail via BeEF.

Pour acquérir « The Browser Hacker’s Handbook« , quelques liens :

Je vous encourage à consulter cet ouvrage et vous exercer via ce framework BeEF qui est un véritable bijou d’exploitation des vulnérabilités des navigateurs. Je tiens également à remercier les rédacteurs de cet ouvrage pour avoir cité mes travaux, tout comme l’équipe de BeEF et Bart Leppens pour leur formidable travail et leur assistance.

Sources & ressources :